Ceci est une ancienne révision du document !

Table des matières

Expérimentations par OS

Linux

Debian / Ubuntu auto-signé

Pré-requis

Le paquet openssl doit être installé au préalable (nécessite les droits d'administration)

apt install openssl

Créer la paire de clés

L'une des clef sera formaté x509 (valable un an).

Créez et placez-vous dans le répertoire ~/.pki/cert.

mkdir ~/.pki/cert cd ~/.pki/cert

créez la clé, adaptez le nom et prénom en fonction de l’identité recherchée (ici M. DUPONT Michel).

openssl req -x509 -newkey rsa:4096 -keyout dupont_michel.pem -out dupont_michel.crt -days 365 -nodes

Répondez aux différentes questions posées, exemple ci-dessous (évitez les caractères spéciaux).

Country Name (2 letter code) [AU]:FR State or Province Name (full name) [Some-State]:France Locality Name (eg, city) []:Vandoeuvre-les-Nancy Organization Name (eg, company) [Internet Widgits Pty Ltd]:Ville de Vandoeuvre-les-Nancy Organizational Unit Name (eg, section) []:Fabrique Collective de la Culture du Libre Common Name (e.g. server FQDN or YOUR name) []:DUPONT Michel Email Address []:dmichel@vandoeuvre.fr

Base de données

Pour les tests des mots de passe faibles suffisent.

Exporter dans un format intégrable le certificat

openssl pkcs12 -export -out dupont_michel.p12 -inkey dupont_michel.pem -in dupont_michel.crt

Lancer la création de la base de données.

certutil -N -d .

Intégrer le certificat dans la base.

pk12util -d . -i dupont_michel.p12

Valider le certificat.

certutil -L -d ~/.pki/cert/

Config LibreOffice

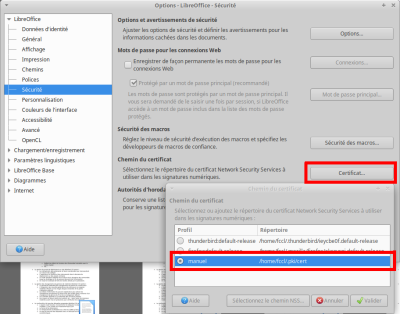

Dans LibreOffice, paramétrer pour que l'outil questionne la base créée.

Outils -> Options... -> Sécurité Chemin du certificat -> Certificat...

Ajouter le répertoire (Ctrl+H pour afficher les fichiers cachés)

./pki/cert

Sources

Microsoft Windows

À compléter

Sources

MacOS

À compléter